STANDOFF BUG BOUNTY

Платформа: правила

Standoff Bug Bounty — это регулируемая среда для исследований безопасности, где интересы исследователей и компаний защищены единым набором правил.

Подробно о правилах платформы — в положении о программах и на справочном портале.

Наши правила не ограничивают, а помогают создать безопасную среду для работы с реальными продуктами и инфраструктурами.

Соблюдение правил — это защита как для исследователей, так и для компаний. Компании доверяют платформе именно потому, что исследователи работают в предсказуемых рамках. Так, платформа становится легальной площадкой для исследований, которая даёт доступ к реальным продуктам и обеспечивает прозрачную систему выплат.

Правила касаются не только поиска уязвимостей, но и поведения: мы приветствуем исследователей, которые соблюдают профессиональную этику, не злоупотребляют возможностями Standoff Bug Bounty и корректны в коммуникации с представителями платформы и компаний.

Подробно о правилах платформы — в положении о программах и на справочном портале.

Наши правила не ограничивают, а помогают создать безопасную среду для работы с реальными продуктами и инфраструктурами.

Соблюдение правил — это защита как для исследователей, так и для компаний. Компании доверяют платформе именно потому, что исследователи работают в предсказуемых рамках. Так, платформа становится легальной площадкой для исследований, которая даёт доступ к реальным продуктам и обеспечивает прозрачную систему выплат.

Правила касаются не только поиска уязвимостей, но и поведения: мы приветствуем исследователей, которые соблюдают профессиональную этику, не злоупотребляют возможностями Standoff Bug Bounty и корректны в коммуникации с представителями платформы и компаний.

Платформа: техподдержка

Обратиться в поддержку платформы может любой исследователь.

Команда технической поддержки может помочь, если:

- платформа работает с ошибками;

- доступ к платформе ограничен;

- отчет завис в статусе «В работе»;

- непонятны правила программы и нужно уточнение;

- кажется, что триаж отчета был некорректным;

- есть проблемы с получением выплаты;

- не получается настроить уведомления;

- непонятно, как и за что были начислены баллы, и в других случаях.

Команда поддержки выступает посредником между багхантером, площадкой и компаниями и поможет не только быстро решить технические проблемы, но и направить запрос о решении спорной ситуации с отчетом нужным людям.

Практика показывает, что своевременный вопрос экономит часы, а иногда и дни работы. Если сомневаетесь — лучше уточнить заранее. Такой подход снижает риск отклонения отчета и помогает выстроить конструктивную коммуникацию с компаниями.

Практика показывает, что своевременный вопрос экономит часы, а иногда и дни работы. Если сомневаетесь — лучше уточнить заранее. Такой подход снижает риск отклонения отчета и помогает выстроить конструктивную коммуникацию с компаниями.

Связаться с поддержкой можно:

Платформа:

что еще есть на Standoff 365

что еще есть на Standoff 365

Standoff 365 — это площадка для разных специалистов в области кибербезопасности. На платформе компании повышают свою защищенность от киберугроз, а белые хакеры — улучшают навыки и отлично зарабатывают.

Из чего состоит платформа:

Standoff Bug Bounty — это площадка, на которой хакеры ищут уязвимости в реальных сервисах компаний, помогая повысить их защищенность.

Standoff Hackbase — это онлайн-полигон с реалистичными копиями ИТ-систем, где атакующие прокачивают свои навыки пентеста.

Выбрать площадку для тренировок

Начать изучение полигона с сегмента для начинающих (Bootcamp)

Кибербитва Standoff — это легендарное соревнование команд атакующих и защитников для проверки навыков в стрессовых условиях.

Правила участия

Новости ближайшей кибербитвы

Standoff Defend — это онлайн-полигон c виртуальной ИТ-инфраструктурой для синих команд (защитников), позволяющий повысить готовность бизнеса к отражению APT-атак. Доступен в режиме 24/7.

Начать практику на реальных APT-атаках

Standoff Cyberbones — это онлайн-симулятор для отработки навыков расследования инцидентов и работы в СЗИ на примере самых интересных атак с кибербитвы Standoff.

Протестировать кейсы бесплатно

Standoff Hackbase — это онлайн-полигон с реалистичными копиями ИТ-систем, где атакующие прокачивают свои навыки пентеста.

Выбрать площадку для тренировок

Начать изучение полигона с сегмента для начинающих (Bootcamp)

Кибербитва Standoff — это легендарное соревнование команд атакующих и защитников для проверки навыков в стрессовых условиях.

Правила участия

Новости ближайшей кибербитвы

Standoff Defend — это онлайн-полигон c виртуальной ИТ-инфраструктурой для синих команд (защитников), позволяющий повысить готовность бизнеса к отражению APT-атак. Доступен в режиме 24/7.

Начать практику на реальных APT-атаках

Standoff Cyberbones — это онлайн-симулятор для отработки навыков расследования инцидентов и работы в СЗИ на примере самых интересных атак с кибербитвы Standoff.

Протестировать кейсы бесплатно

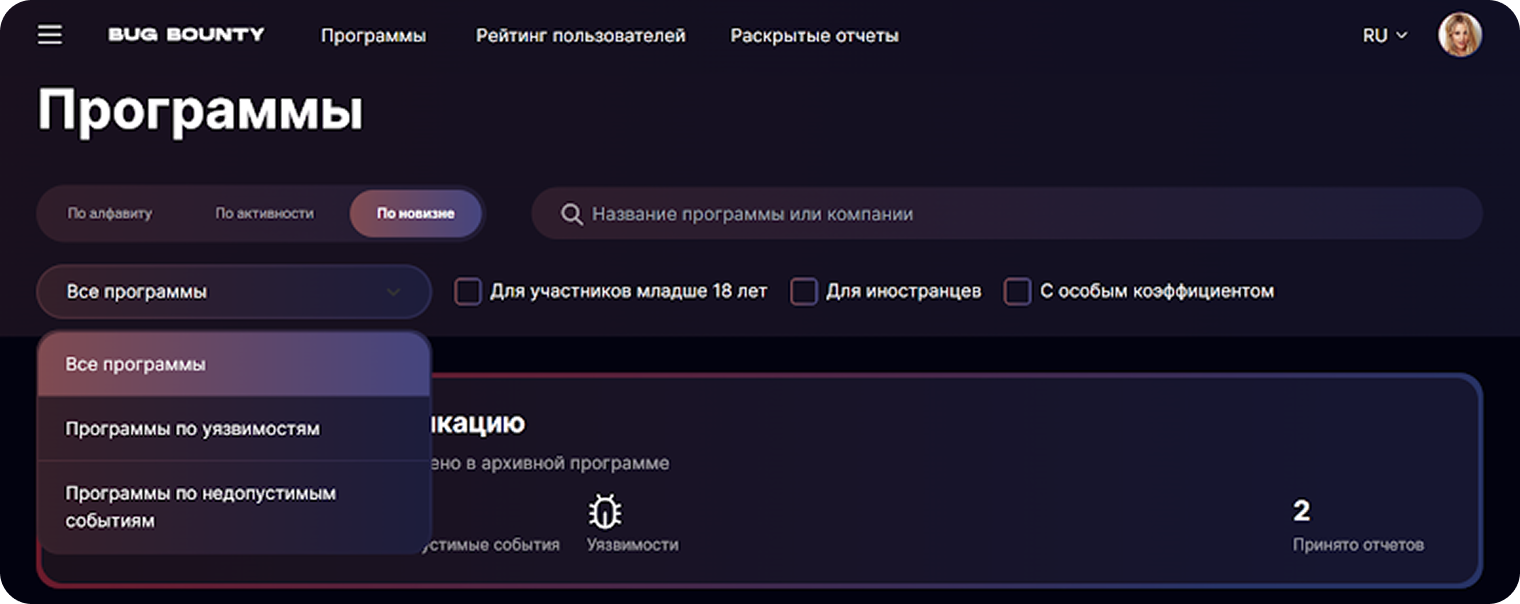

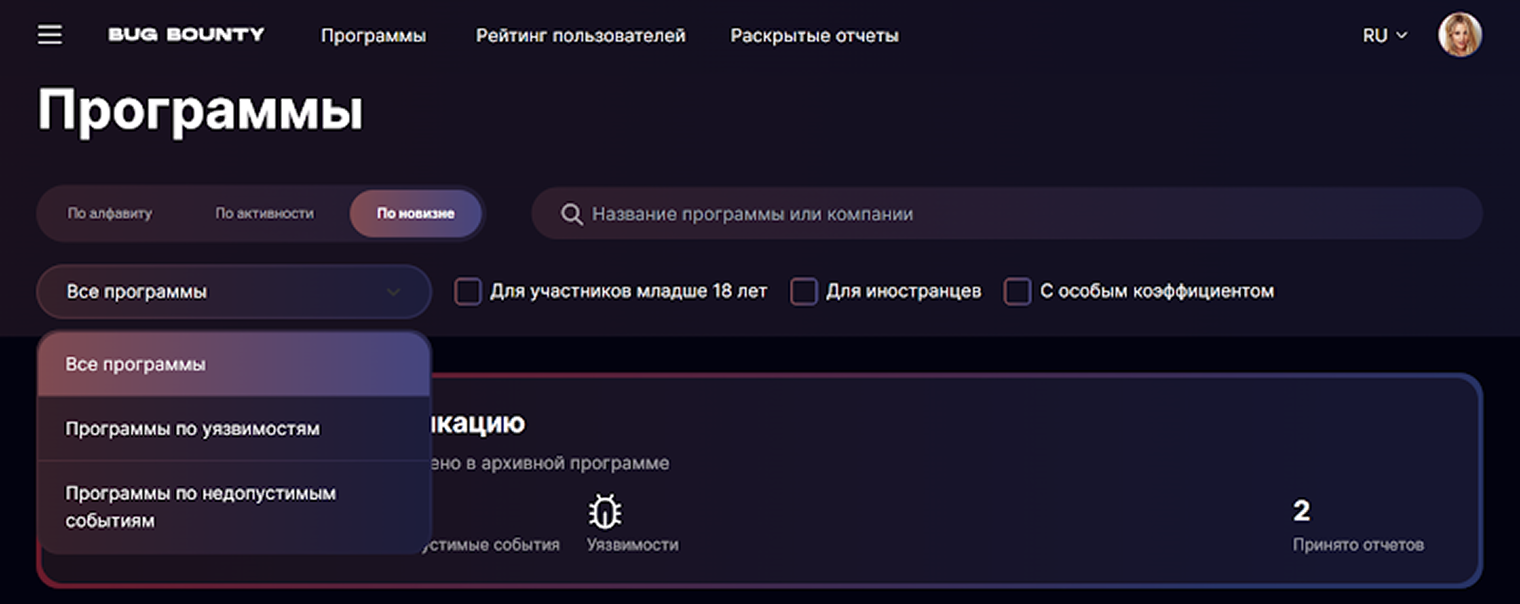

Программы: какие бывают программы

Программы можно разделить на категории:

- по типу доступа (доступны всем, доступны только гражданам России, доступны участникам старше 18 лет);

- по уровню доступа (публичные и закрытые);

- по целям (уязвимости или недопустимые события).

Отдельно можно выделить программы, в которых баллы начисляются с повышенным коэффициентом.

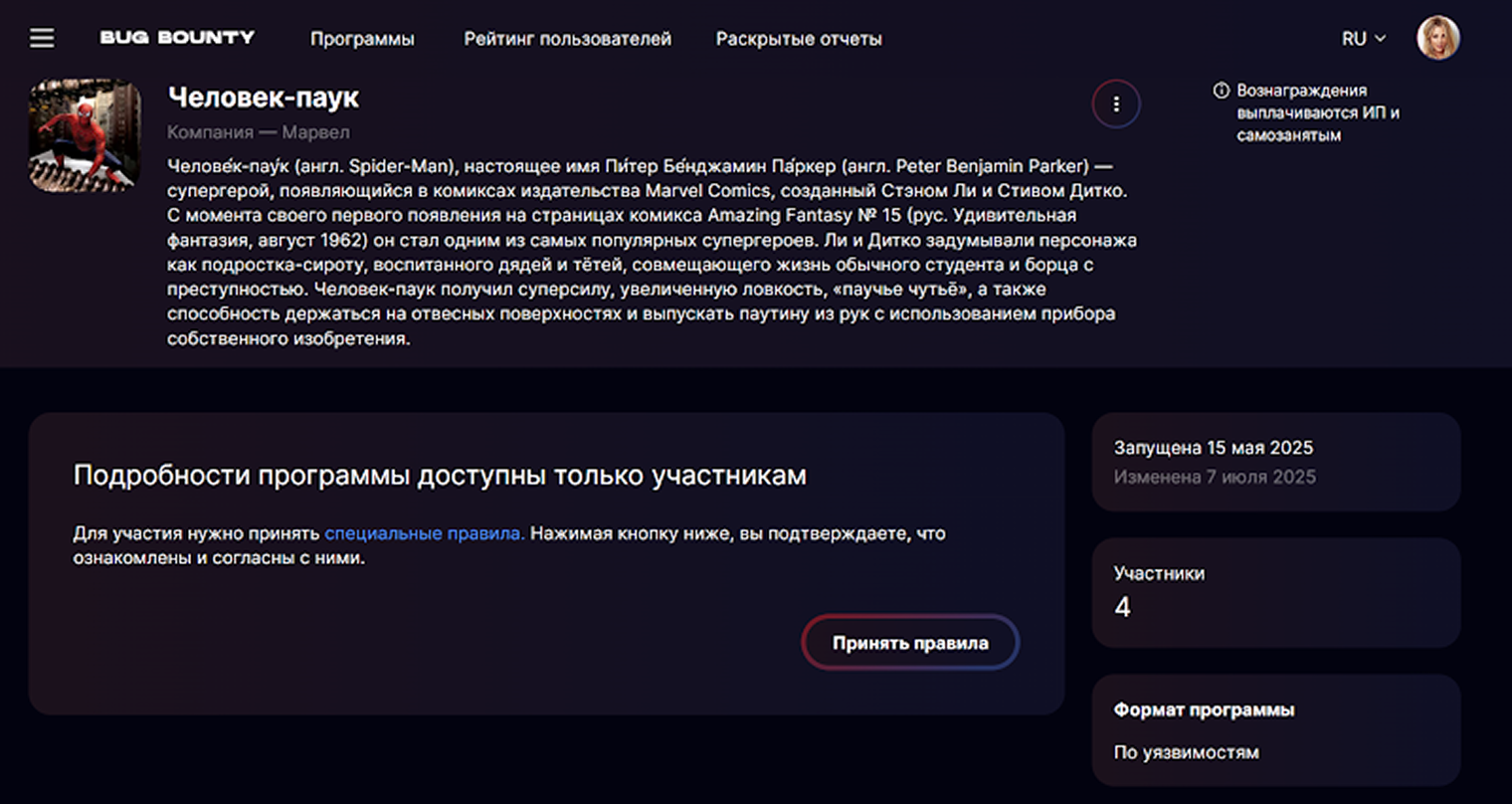

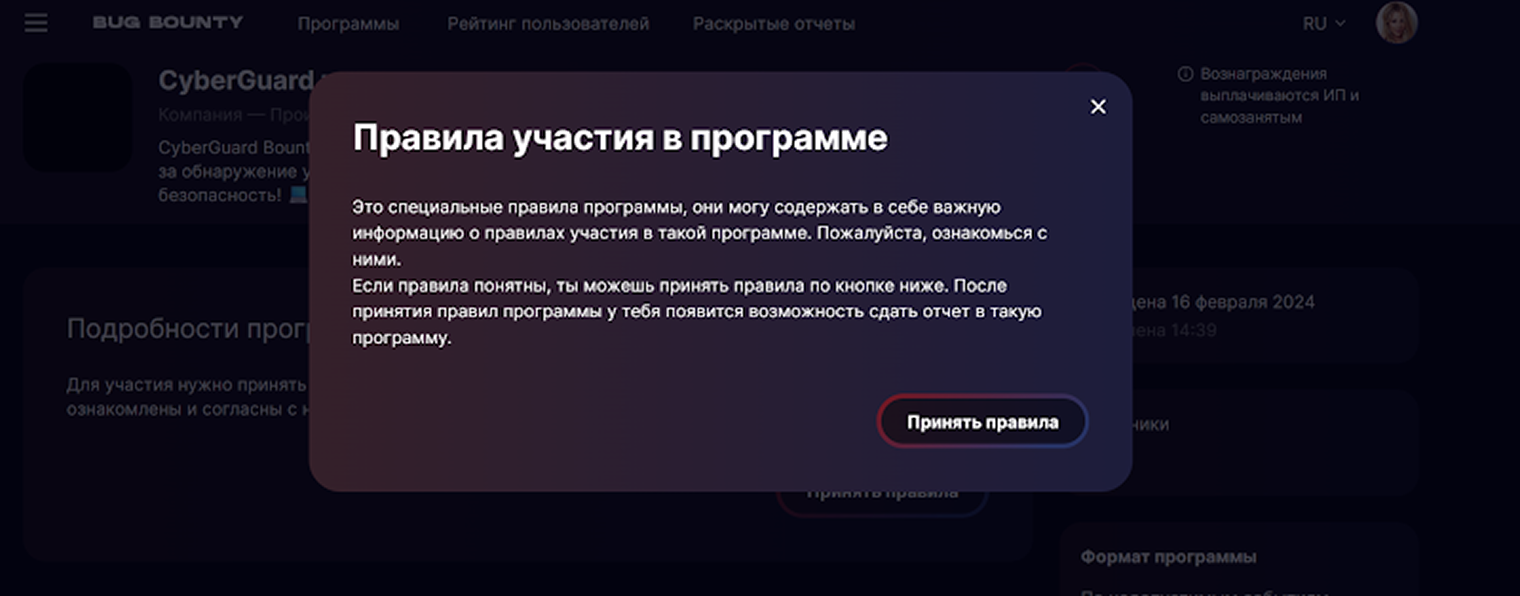

Для участия в некоторых программах может быть необходимо принять специальные правила.

Сделать это можно на странице программы.

Основные типы представленных программ

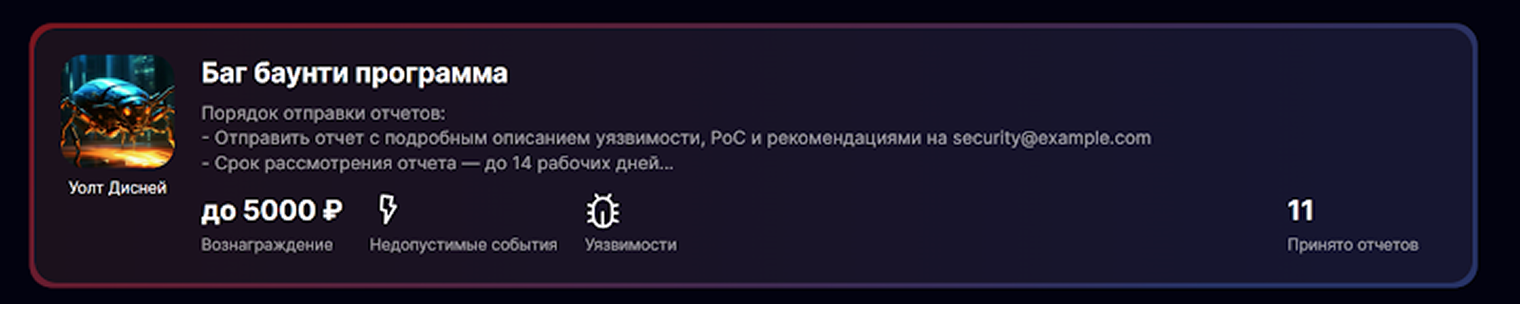

По уровню доступа: публичные

Публичные программы доступны всем исследователям и отлично подходят для старта: можно познакомиться с процессом, понять ожидания компаний и заработать первые баллы. Такие программы, как правило, запускают компании, уверенные в своем уровне защищенности — но это не значит, что найти уязвимость здесь сложнее, чем в рамках закрытой программы.

Публичные программы на платформе не отмечены значком в виде замка и в общем списке выглядят так.

Публичные программы на платформе не отмечены значком в виде замка и в общем списке выглядят так.

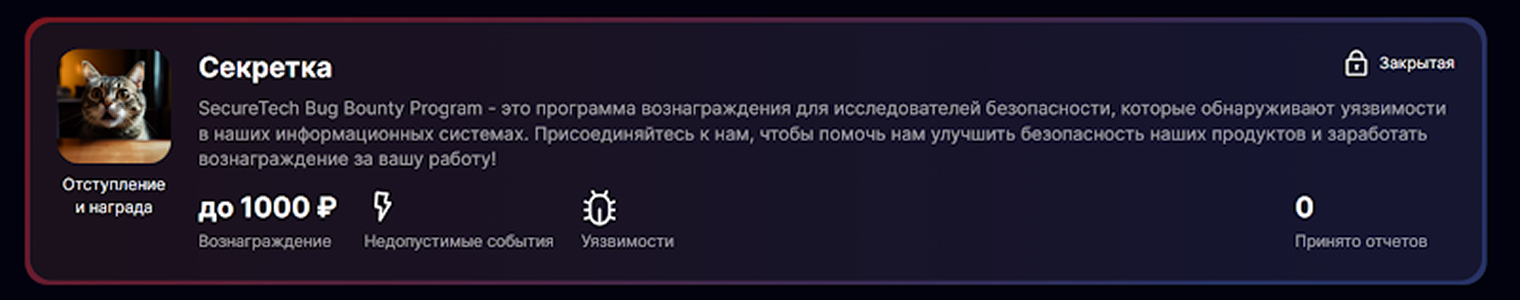

По уровню доступа: закрытые

Закрытые программы открываются по индивидуальному приглашению от компании. Как правило, они предполагают уникальный скоуп, более глубокий доступ к инфраструктуре и, возможно, увеличенные выплаты. Попасть в такие программы помогают высокая позиция в рейтинге, отличное качество сданных отчетов и участие в ивентах и конкурсах.

Подробнее про закрытые программы — на справочном портале.

Такие программы отмечены особым значком — замком (находится в правом верхнем углу).

Подробнее про закрытые программы — на справочном портале.

Такие программы отмечены особым значком — замком (находится в правом верхнем углу).

Программы также разделяются по типу проблем, которые интересуют компанию, и могут быть ориентированы на поиск уязвимостей или на реализацию недопустимых событий. В общем списке можно отфильтровать программы по этому признаку.

По цели: уязвимости

Это классические багбаунти-программы, в рамках которых компании заинтересованы в отчетах об отдельных уязвимостях. Перечень уязвимостей может быть ограничен правилами конкретной программы, но в большинстве случаев он стандартный:

- SQL Injection

- Command Injection, RCE

- XSS (Stored, Reflected, DOM)

- CSRF

- IDOR, Broken Access Control

- Broken Authentication, 2FA Bypass

- SSRF

- File Upload, LFI, Path Traversal

- Sensitive Data Exposure

- Business Logic Bypass

По цели: недопустимые события

В таких программах не принимаются отчеты о единичных уязвимостях.

В правилах описывается конкретное недопустимое событие (их также может быть несколько), которое компания определяет как целевое для исследователей и реализации которого ждет. Обычно в таких программах предлагают более высокие выплаты, поскольку для достижения целевого события может быть недостаточно найти одну уязвимость.

В правилах описывается конкретное недопустимое событие (их также может быть несколько), которое компания определяет как целевое для исследователей и реализации которого ждет. Обычно в таких программах предлагают более высокие выплаты, поскольку для достижения целевого события может быть недостаточно найти одну уязвимость.

Примеры недопустимых событий:

- Остановка производства.

- Кража финансовых средств со счетов компании.

- Кража персональных данных.

Критерии реализации таких событий описаны в правилах программы.

Задача исследователя — предоставить отчет, в котором описана полноценная цепочка атаки, приводящая к реализации события.

Программы по недопустимым событиям часто строго ограничены по времени (3−6 месяцев) и подразумевают одну выплату за первую успешную реализацию, после чего могут завершиться досрочно.

Задача исследователя — предоставить отчет, в котором описана полноценная цепочка атаки, приводящая к реализации события.

Программы по недопустимым событиям часто строго ограничены по времени (3−6 месяцев) и подразумевают одну выплату за первую успешную реализацию, после чего могут завершиться досрочно.

Подробнее о недопустимых событиях и том, как их искать:

Программы: как читать правила

Правила программы — это технический бриф, в котором компания описывает свои требования к отчетам и исследователям. В них описано все, что нужно знать перед началом работы: скоуп, ограничения, приоритетные типы уязвимостей и требования к доказательствам.

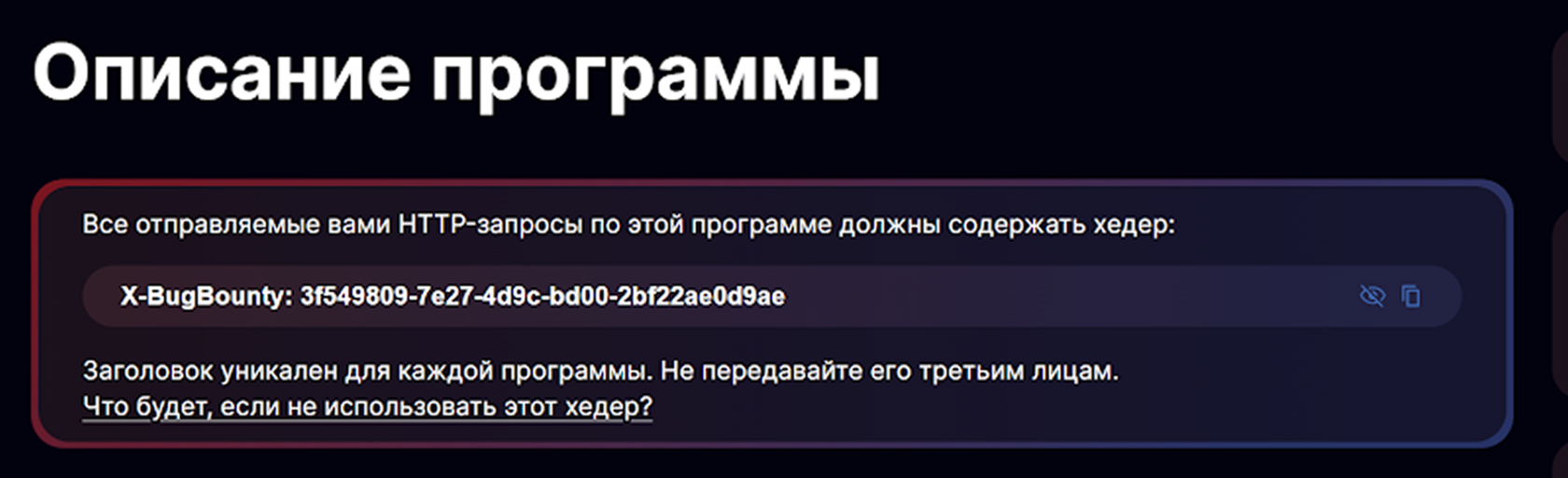

Особое внимание стоит уделять следующим разделам:

- Уникальный хедер — значение, которое нужно подставлять в запросы при тестировании в рамках данной программы. Хедер помогает идентифицировать трафик: показывает, что активность легитимна и относится к багбаунти-программе, — это позволяет избежать блокировки.

- Скоуп — какие системы и домены можно тестировать.

- Вне скоупа, недопустимые действия — что проверять нельзя и какие отчеты будут отклонены.

- Приоритетные уязвимости — какие типы уязвимостей интересуют компанию.

- Правила оформления отчетов — как составить отчет так, чтобы получить выплату за свою находку.

- Правила для вас — какие нормы тестирования компания просит соблюдать.

- Правила для нас — SLA компании.

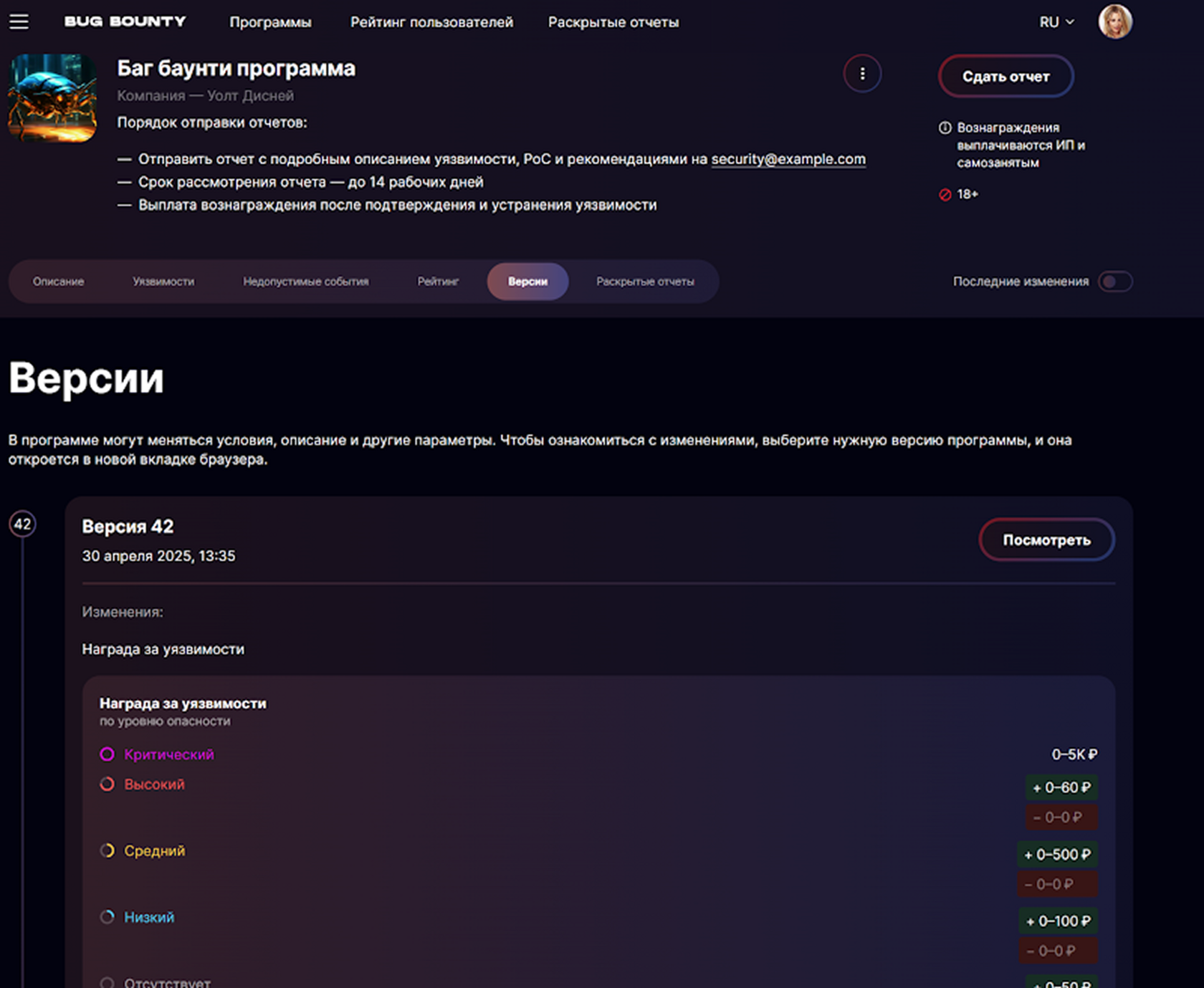

Компании могут вносить изменения в правила программы. Перед отправкой отчета рекомендуем всегда проверять, соответствует ли он правилам. Изменения можно отслеживать на вкладке «Версии».

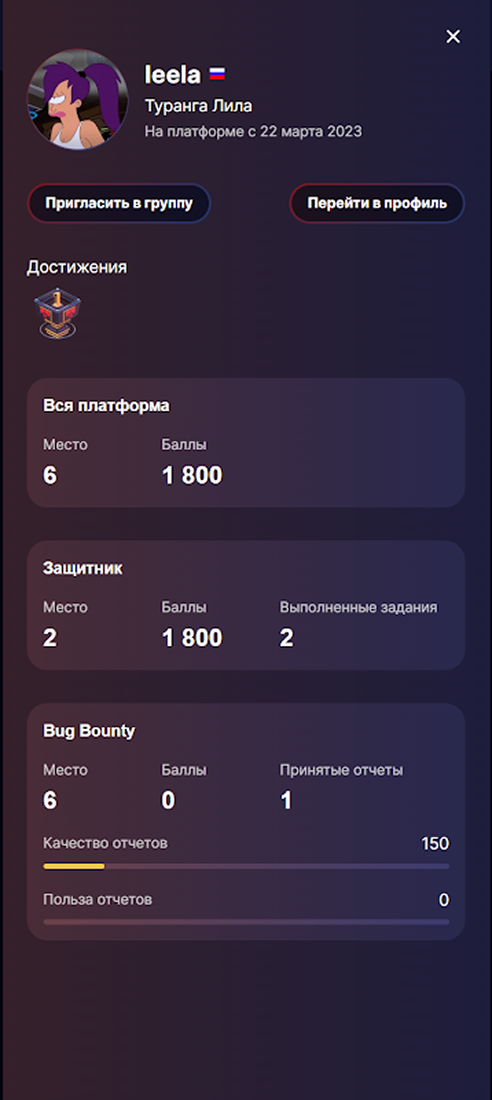

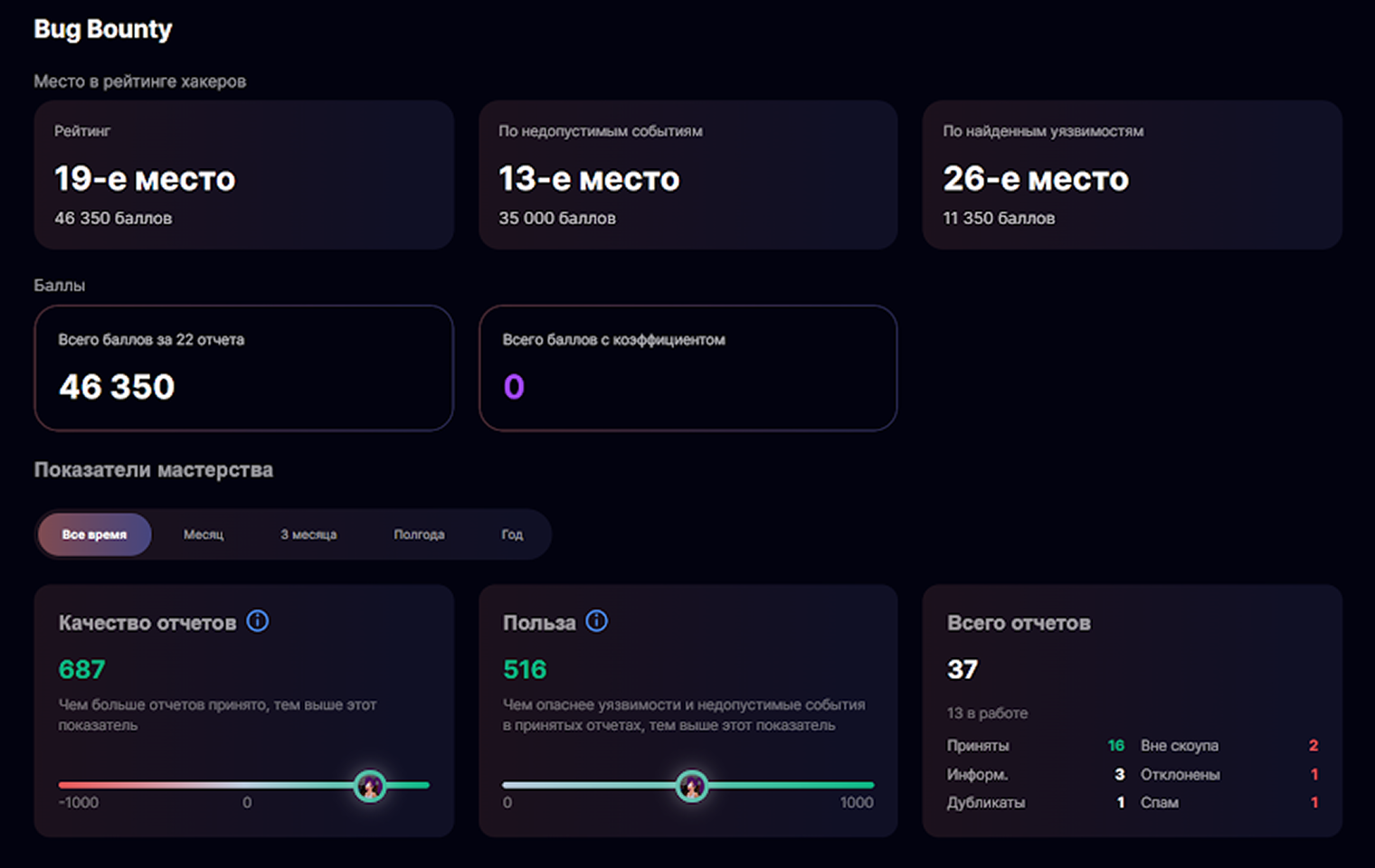

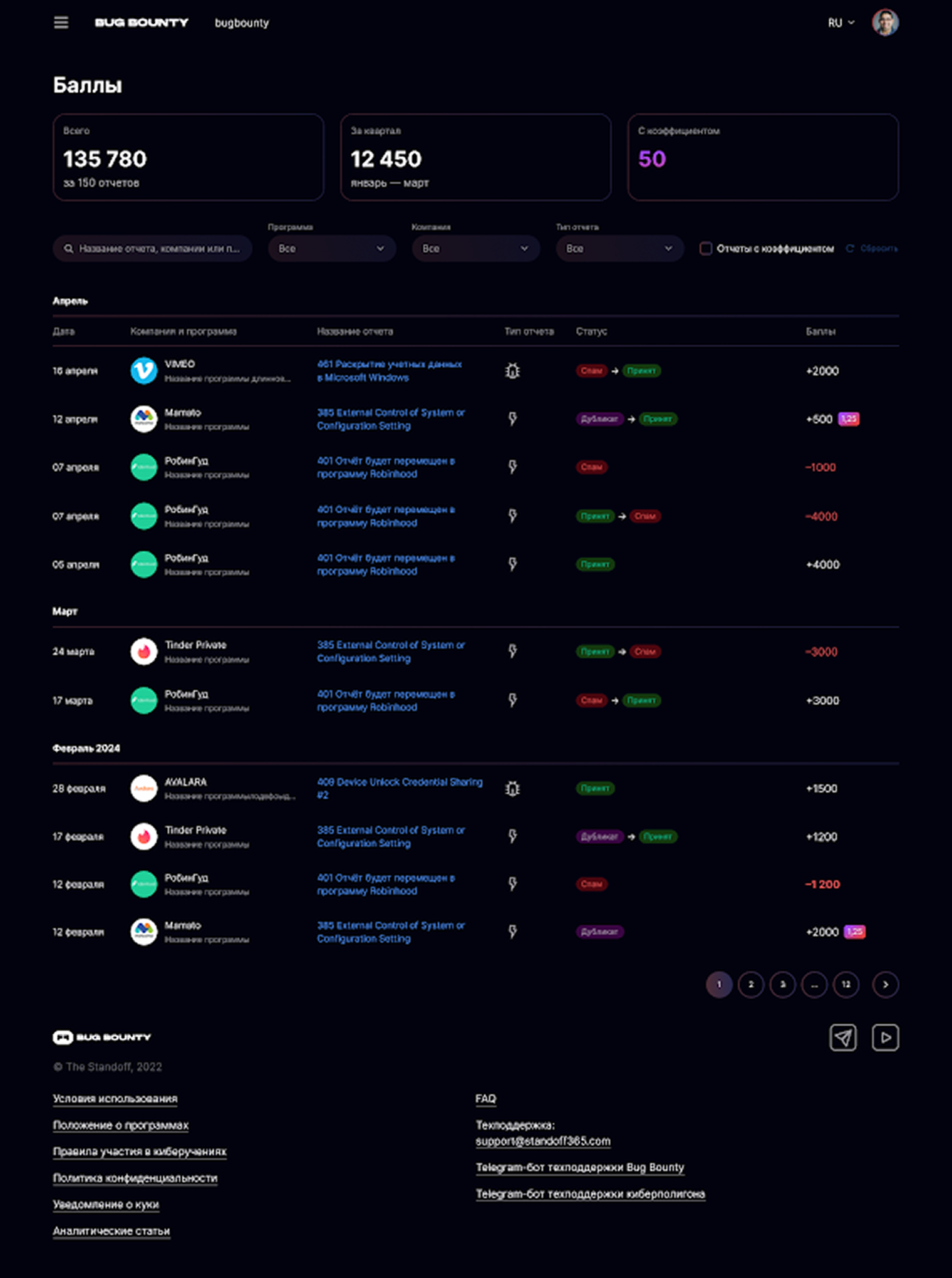

Комьюнити: как работает рейтинг

Рейтинг — это отражение вашей активности и качества работы на платформе. Ваша позиция в нем растет за счет подтвержденных уязвимостей и принятых отчетов.

Высокий рейтинг повышает доверие компаний и увеличивает шанс получить приглашения в закрытые программы. По сути, это публичная профессиональная репутация. Каждый декабрь мы устраиваем закрытое награждение топ-25 багхантеров по итогам прошедшего года — на таком ивенте можно получить подарки, познакомиться с членами комьюнити и представителями компаний. Рейтинг бывает не только годовой, но и квартальный и общий (за все время).

Высокий рейтинг повышает доверие компаний и увеличивает шанс получить приглашения в закрытые программы. По сути, это публичная профессиональная репутация. Каждый декабрь мы устраиваем закрытое награждение топ-25 багхантеров по итогам прошедшего года — на таком ивенте можно получить подарки, познакомиться с членами комьюнити и представителями компаний. Рейтинг бывает не только годовой, но и квартальный и общий (за все время).

Вы можете ознакомиться как с рейтингом всех пользователей, так и только со своим — он отображается в личном кабинете. Личный рейтинг разделен на блоки:

- Баллы

- Качество отчетов

- Польза

В личном кабинете также можно отслеживать историю начисления баллов.

Подробнее о показателях качества и пользы можно прочитать на справочном портале:

Число баллов, которое будет начислено за отчет, зависит от присвоенного ему статуса и от уровня опасности находки. Отчеты об уязвимостях и недопустимых событиях дают разное количество баллов.

За обнаруженные уязвимости участникам начисляются баллы в зависимости от их уровня критичности:

- Критичный — 10 000

- Высокий — 5 000

- Средний — 1 500

- Низкий — 500

- Дубликат — 100

- Информативный — 0

Комьюнити: мероприятия

Мы регулярно проводим конкурсы и закрытые мероприятия, которые дают возможность исследовать уникальный скоуп и получить большие выплаты.

Обо всех ивентах мы рассказываем в наших соцсетях:

Участие в мероприятиях может стать точкой входа в закрытые программы и помочь быстрее расти в индустрии. Наш основной ивент — Standoff Hacks.

Standoff Hacks — это двухнедельный марафон закрытого багхантинга на уникальном скоупе. Топовые компании предлагают эксклюзивный доступ к своим ресурсам и повышенные выплаты для избранного круга багхантеров, которых мы отбираем по итогам квартального рейтинга или по результатам открытого конкурса.

Финал Standoff Hacks — офлайн-вечеринка или путешествие, где багхантеры и представители компаний могут познакомиться и в неформальной обстановке обсудить самые интересные баги.

Как прошли предыдущие ивенты, можно посмотреть на сайте Standoff Hacks.

Standoff Hacks — это двухнедельный марафон закрытого багхантинга на уникальном скоупе. Топовые компании предлагают эксклюзивный доступ к своим ресурсам и повышенные выплаты для избранного круга багхантеров, которых мы отбираем по итогам квартального рейтинга или по результатам открытого конкурса.

Финал Standoff Hacks — офлайн-вечеринка или путешествие, где багхантеры и представители компаний могут познакомиться и в неформальной обстановке обсудить самые интересные баги.

Как прошли предыдущие ивенты, можно посмотреть на сайте Standoff Hacks.

Комьюнити: чаты и соцсети

Наше комьюнити живет в соцсетях. Здесь исследователи обсуждают методики поиска, делятся опытом, а мы публикуем новости о программах и общаемся с вами напрямую. Участие в обсуждениях помогает быстрее освоиться и найти единомышленников.

Наши соцсети:

Канал в Telegram — @standoff_365

Канал с советами для багхантеров — @standoff_bb_tips

Чат в Telegram — @standoff_365_chat

X — @StandoffBB

YouTube — youtube.com/@standoff365

VK — vk.com/standoff_365

Канал с советами для багхантеров — @standoff_bb_tips

Чат в Telegram — @standoff_365_chat

X — @StandoffBB

YouTube — youtube.com/@standoff365

VK — vk.com/standoff_365

По вопросам сопровождения работы на платформе и триажа отчетов можно обращаться напрямую к руководителю триажа Дарье в Telegram: @daria_afanasova.

По вопросам маркетинга, priv8-event и Standoff Hacks обращайтесь к @masha_washa.

По вопросам маркетинга, priv8-event и Standoff Hacks обращайтесь к @masha_washa.

Полезные ресурсы:

Портал о том, как начать путь в багхантинге, — startbugbounty.standoff365.com.

Как создать (хороший) отчет

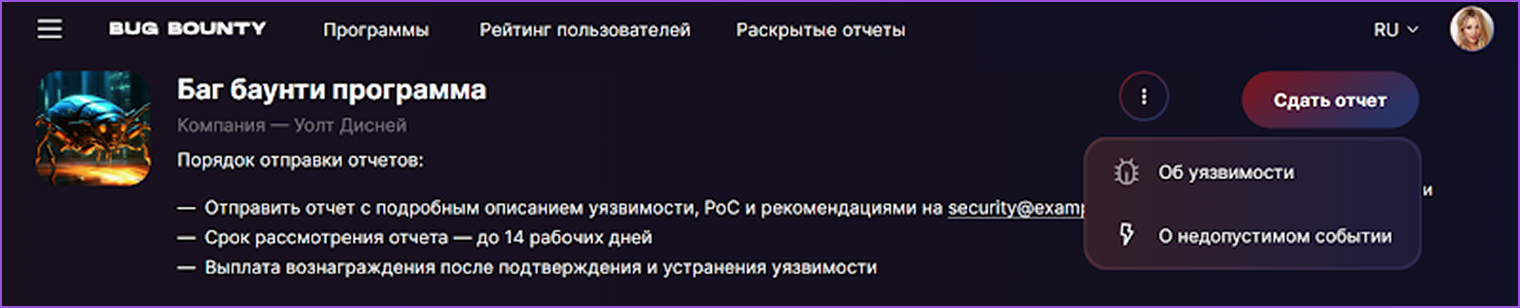

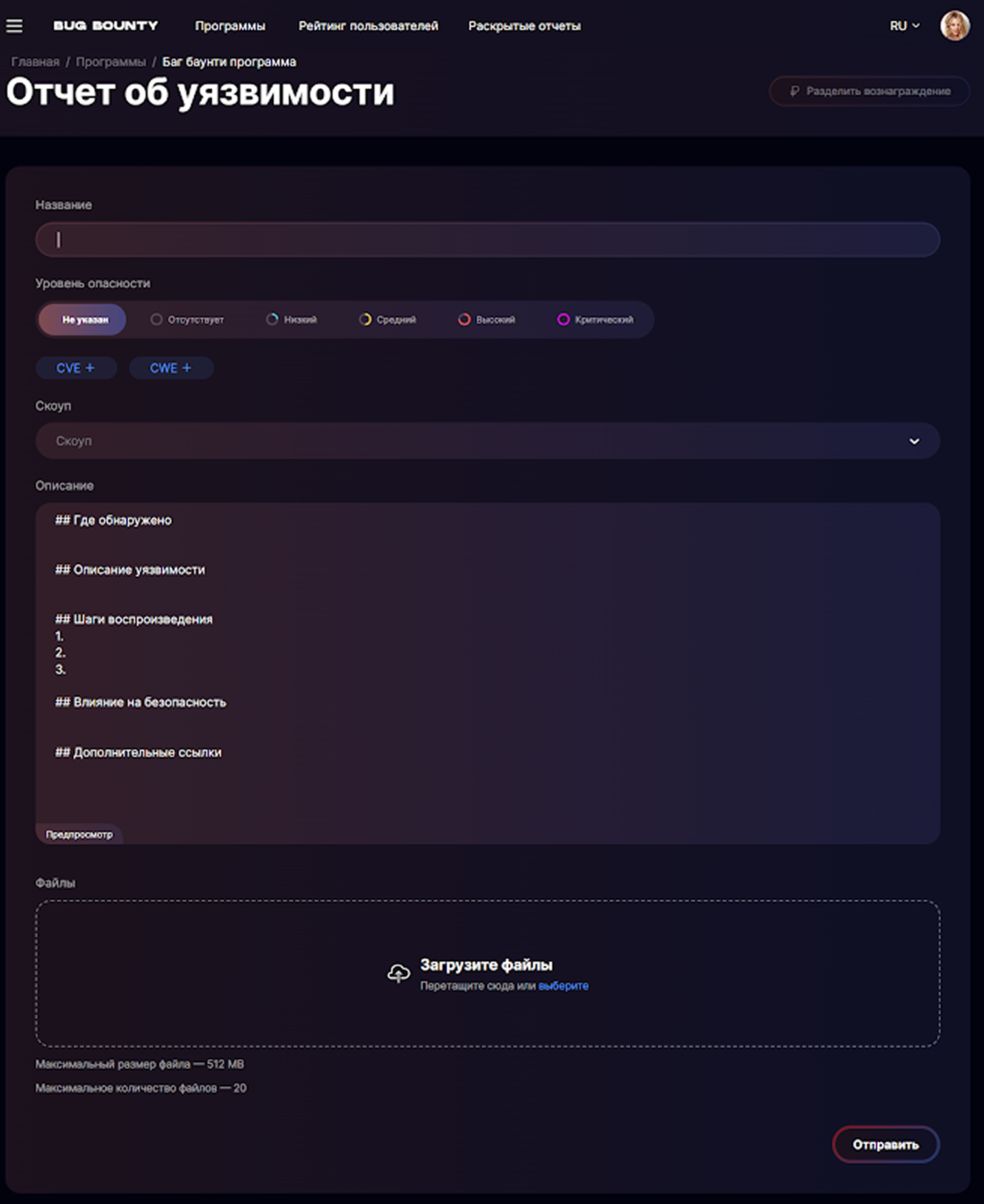

Выберите соответствующую программу и нажмите кнопку Сдать отчет.

При создании отчета обратите внимание на Уровень опасности и Скоуп: корректный выбор этих значений может ускорить обработку вашего отчета.

Для расчета уровня опасности мы рекомендуем пользоваться базовыми инструментами, например калькулятором CVSS.

В поле Описание расположен шаблон — мы рекомендуем придерживаться такой структуры, чтобы отчет в полной мере отображал всю информацию, необходимую для воспроизведения уязвимости. В этом поле также поддерживается Markdown — им можно воспользоваться для вставки изображений и для форматирования текста.

Качество отчета напрямую влияет на скорость подтверждения и размер выплаты. Даже критически опасная уязвимость может задержаться на этапе триажа, если ее сложно воспроизвести.

В поле Описание расположен шаблон — мы рекомендуем придерживаться такой структуры, чтобы отчет в полной мере отображал всю информацию, необходимую для воспроизведения уязвимости. В этом поле также поддерживается Markdown — им можно воспользоваться для вставки изображений и для форматирования текста.

Качество отчета напрямую влияет на скорость подтверждения и размер выплаты. Даже критически опасная уязвимость может задержаться на этапе триажа, если ее сложно воспроизвести.

Главная цель отчета — сделать так, чтобы человек, не участвовавший в исследовании, смог повторить атаку по инструкции. Не обязательно использовать наш шаблон, но мы рекомендуем включать в каждый отчет следующую информацию:

1. Краткое описание уязвимости

Суть проблемы в нескольких предложениях.

2. Данные о том, где обнаружена проблема

Конкретные домены, эндпойнты, версии приложений и роли пользователей.

3. Шаги для воспроизведения

Подробная пошаговая инструкция. В зависимости от конкретной уязвимости может включать информацию о версии браузера и другие особенности.

4. Proof of concept

Скриншоты, запросы, payload, видео — доказательства, подтверждающие атаку.

5. Импакт

Описание бизнес-последствий: доступ к данным, захват аккаунтов, обход авторизации, финансовые риски.

6. Рекомендации по исправлению (опционально)

Идеи митигации повышают ценность отчета.

Суть проблемы в нескольких предложениях.

2. Данные о том, где обнаружена проблема

Конкретные домены, эндпойнты, версии приложений и роли пользователей.

3. Шаги для воспроизведения

Подробная пошаговая инструкция. В зависимости от конкретной уязвимости может включать информацию о версии браузера и другие особенности.

4. Proof of concept

Скриншоты, запросы, payload, видео — доказательства, подтверждающие атаку.

5. Импакт

Описание бизнес-последствий: доступ к данным, захват аккаунтов, обход авторизации, финансовые риски.

6. Рекомендации по исправлению (опционально)

Идеи митигации повышают ценность отчета.

Четкий и структурированный отчет требует меньше времени на обработку — это укорачивает путь до получения выплаты.

Какие бывают статусы

После того как вы отправили отчет, начинается его жизненный цикл внутри платформы. Понимание статусов помогает правильно реагировать на изменения и не переживать, если процесс занимает время.

Единая система статусов позволяет быстро ориентироваться в отчетах.

Единая система статусов позволяет быстро ориентироваться в отчетах.

Статус

Инициатор

Описание

Создан

Исследователь

Отчет создан, ожидает обработки

Отозван

Исследователь

Отчет отозван по инициативе хакера

В работе у вендора

Компания, триажер

Отчет взят в работу компанией

В работе у триажера

Триажер

Отчет взят в работу командой триажа

Недостаточно информации

от хакера

от хакера

Компания, триажер

Хакер предоставил неполный или невоспроизводимый отчет, необходимо уточнить детали

Недостаточно информации

от вендора

от вендора

Триажер

Триажер просит уточнить детали у компании

Хакер предоставил информацию

Компания

Компания предоставила запрошенную информацию

Дубликат

Компания, триажер

В отчете сообщается о ранее известной проблеме либо ранее был сдан отчет, описывающий эту же

уязвимость

уязвимость

Отклонен

Компания, триажер

Не принят (нарушает правила программы, не содержит информации о проблемах безопасности и т. п.)

Информативный

Компания, триажер

Отчет был полезен для компании, но выплата за него не подразумевается

Вне скоупа

Компания, триажер

Проблема вне скоупа программы и не будет оплачена

Спам

Компания, триажер

Хакер нарушил правила, оскорбил сотрудника платформы или вендора или намеренно сдал невалидный отчет

Принят

Компания

Уязвимость подтверждена, за отчет будет назначена выплата

Проверка исправления

Компания

Хакера просят перепроверить исправление

Исправление проверено

Исследователь

Хакер отметил, что баг исправлен

Исправлено

Компания

Компания подтвердила, что проблема исправлена

Главное правило на всех этапах — поддерживать коммуникацию. Быстрые ответы на вопросы триажеров и представителей компании ускоряют процесс и повышают доверие к исследователю.

За что и как можно получить выплату

Награда в багбаунти — это сочетание технического результата и качества коммуникации. Выплата зависит не только от факта обнаружения уязвимости, но и от того, насколько эта уязвимость опасна и насколько корректно оформлен отчет.

На размер награды также влияют:

- реальный бизнес-импакт

- полнота доказательств

- соответствие правилам программы

- качество взаимодействия с триажерами и заказчиком

После подтверждения уязвимости компания оценивает уровень ее опасности согласно своей политике. Далее — определяет сумму вознаграждения по вилке, указанной в правилах, и запускает процесс выплаты через платформу.

Подробная инструкция о том, как получить выплату:

Обратите внимание, что выплаты, полученные в рамках работы на Standoff Bug Bounty, облагаются налогом в соответствии с российским законодательством. Подробнее о системе налогообложения — на справочном портале.

Как создать групповой отчет

(только для граждан РФ)

(только для граждан РФ)

Исследователи могут собираться в команды, совместно искать уязвимости и делить выплаты за отчеты.

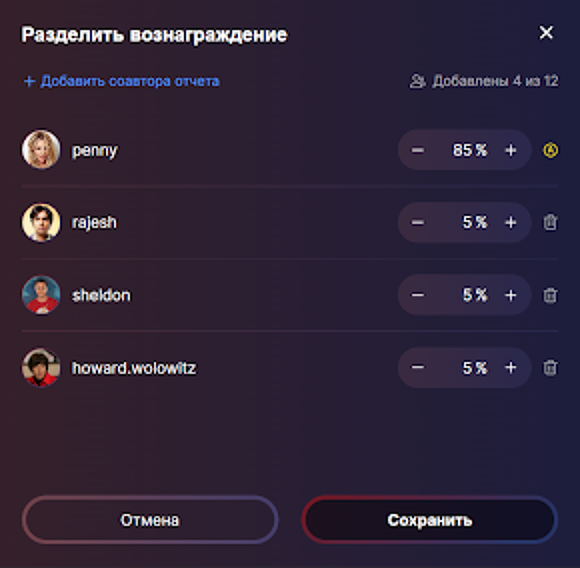

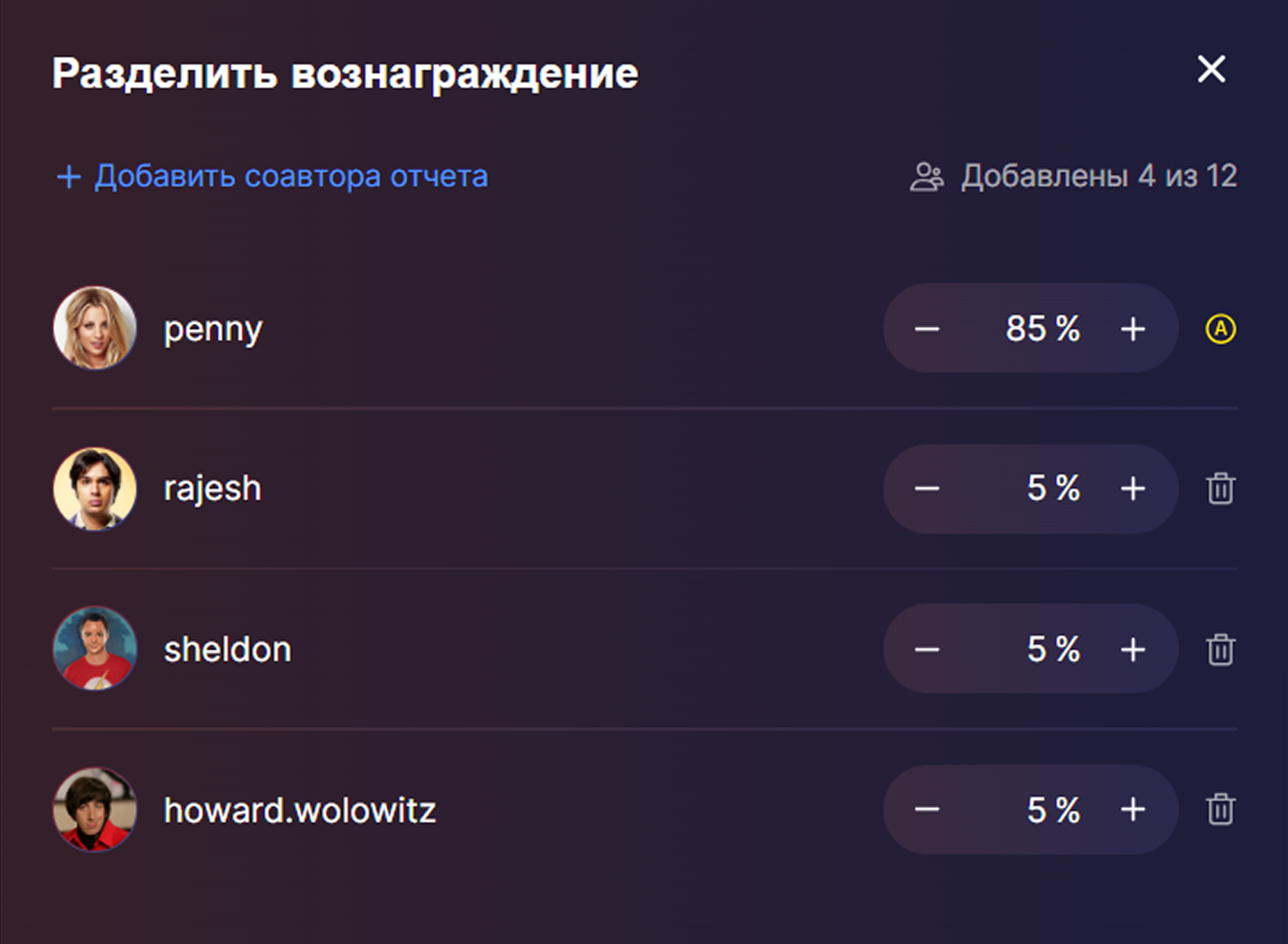

Чтобы создать групповой отчет:

1. Выберите соответствующую программу и нажмите кнопку Сдать отчет.

2. Нажмите кнопку Разделить вознаграждение.

2. Нажмите кнопку Разделить вознаграждение.

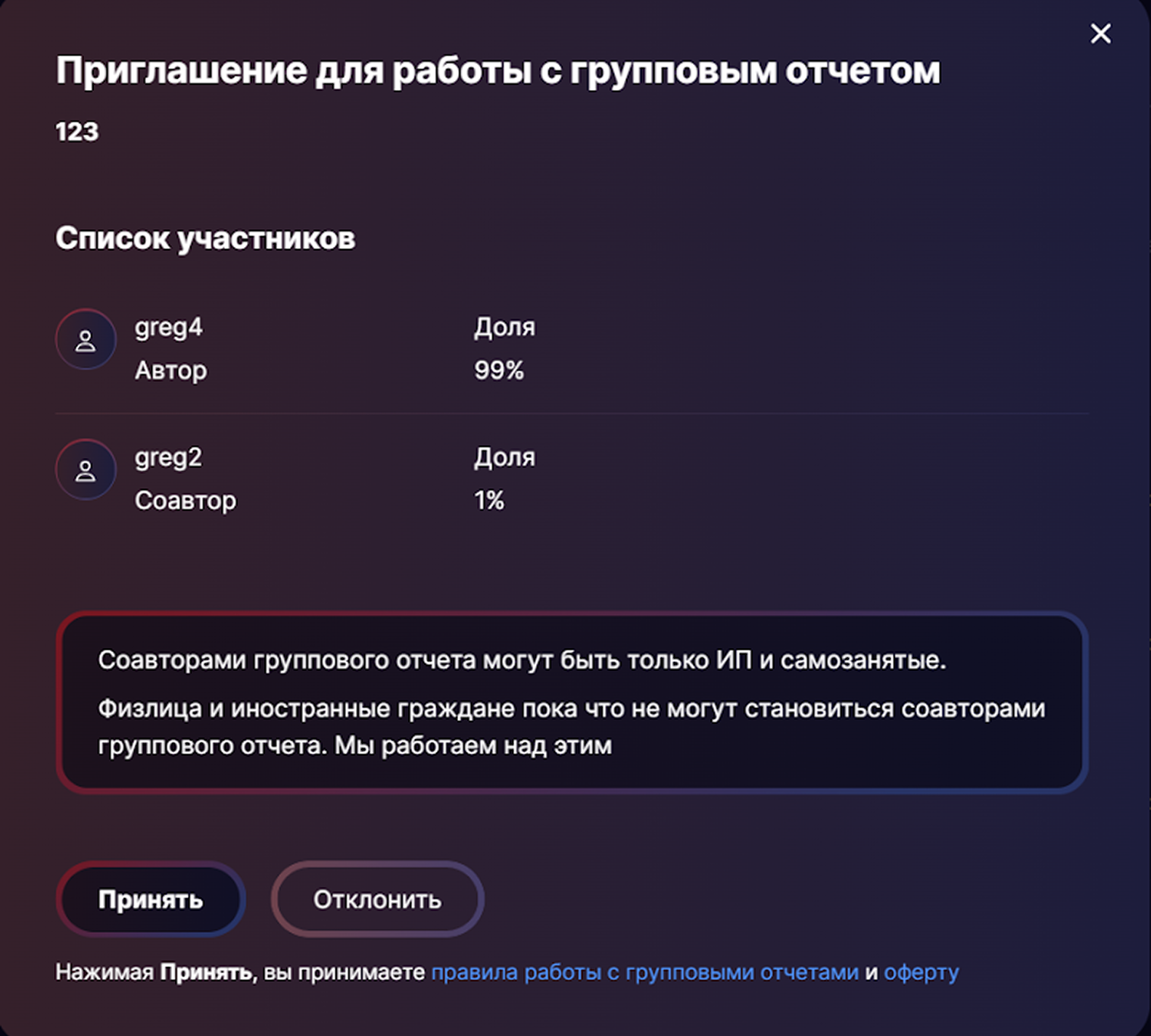

3. Выберите соавтора в раскрывающемся списке. Важно: соавтор обязательно должен быть зарегистрирован как ИП или самозанятый, в противном случае вознаграждение не будет поделено.

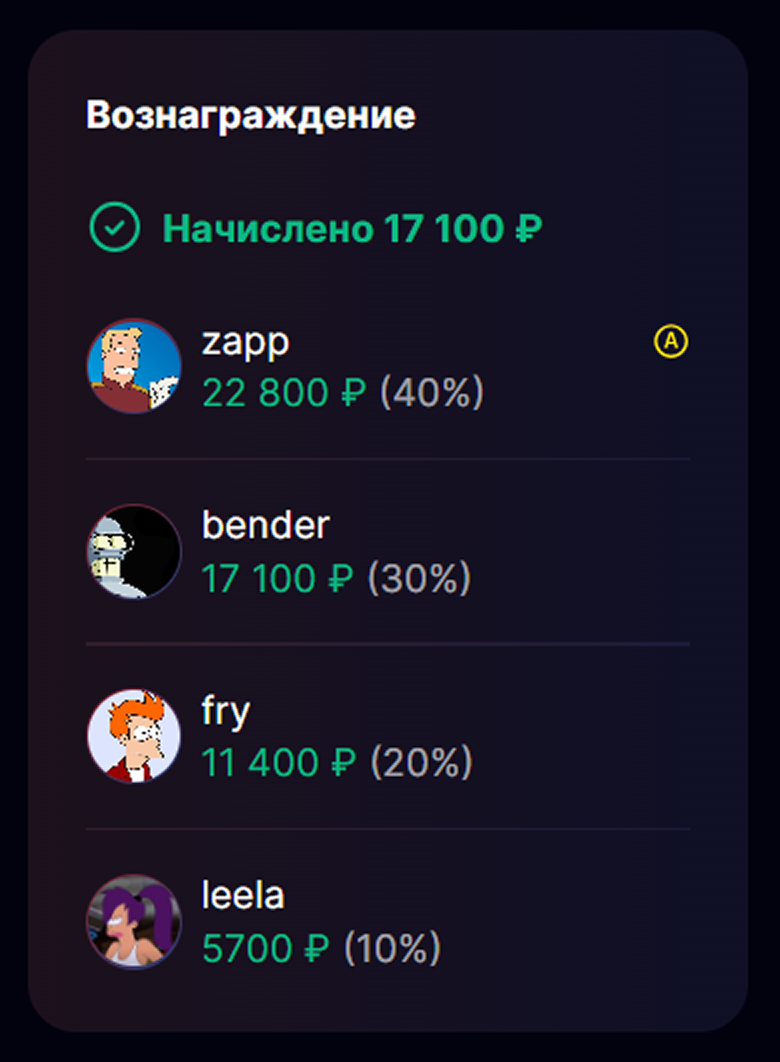

4. Выбрав пользователя, нажмите Добавить и выставите процент вклада в отчет. Это повлияет на то, как будет распределено итоговое вознаграждение.

Пользователю нужно будет принять приглашение в соавторы. Это можно сделать открыв отчет или перейдя по ссылке из письма-приглашения. Важно: если вознаграждение за отчет уже было назначено, принять приглашение невозможно.

После этого, если отчет будет принят, вознаграждение за него будет разделено между соавторами в указанном соотношении. При этом баллы за отчет получит только тот пользователь, который его создал.

Примечание

Баллы начисляются только автору отчету. Разделение баллов между авторами пока не предусмотрено

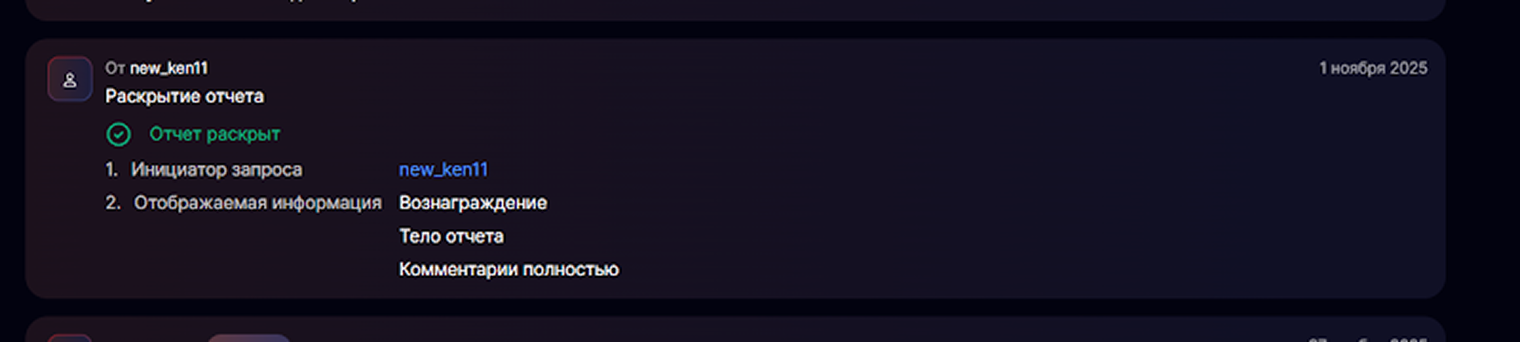

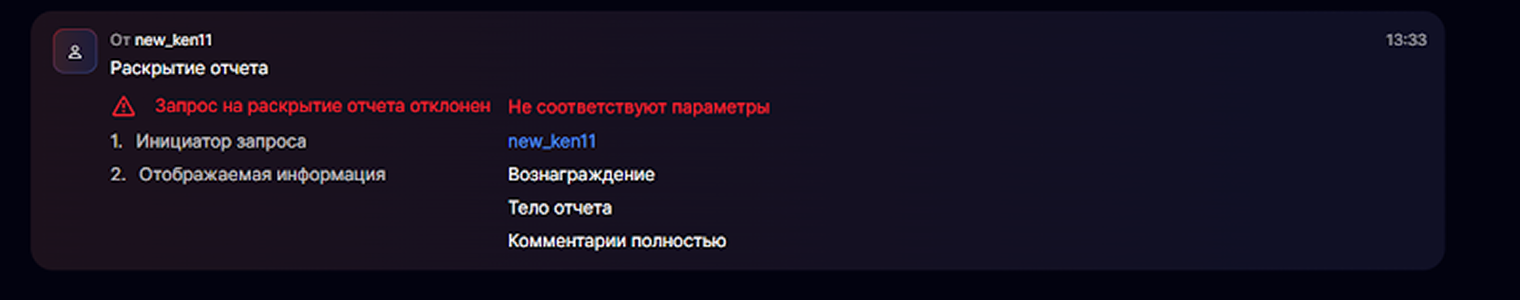

Раскрытие отчета: что это и как запросить

Некоторые отчеты так хороши, что ими хочется поделиться со всеми. В таком случае можно запросить у компании раскрытие отчета. Если компания согласится, такой отчет можно будет увидеть в специальном разделе на платформе.

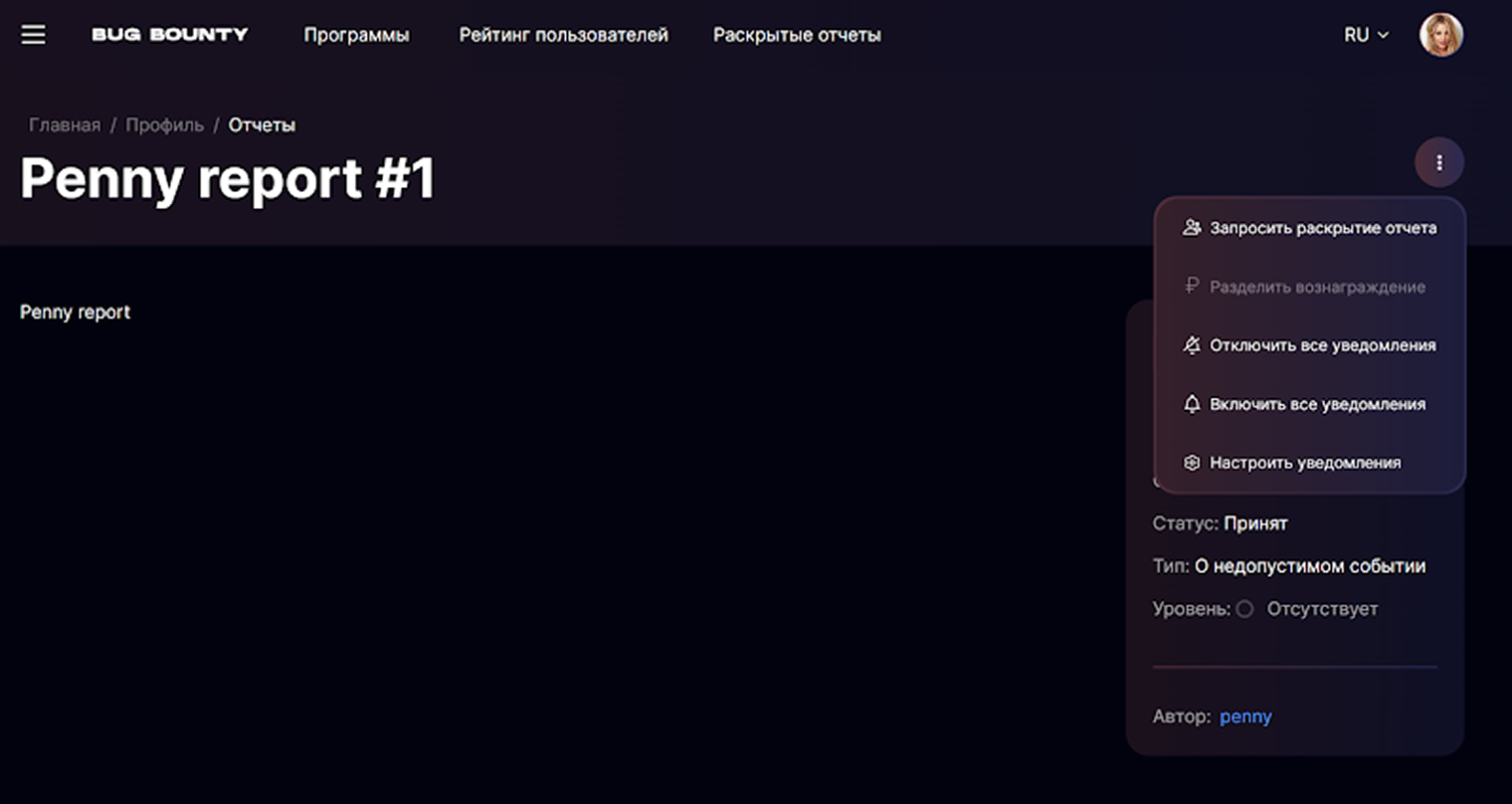

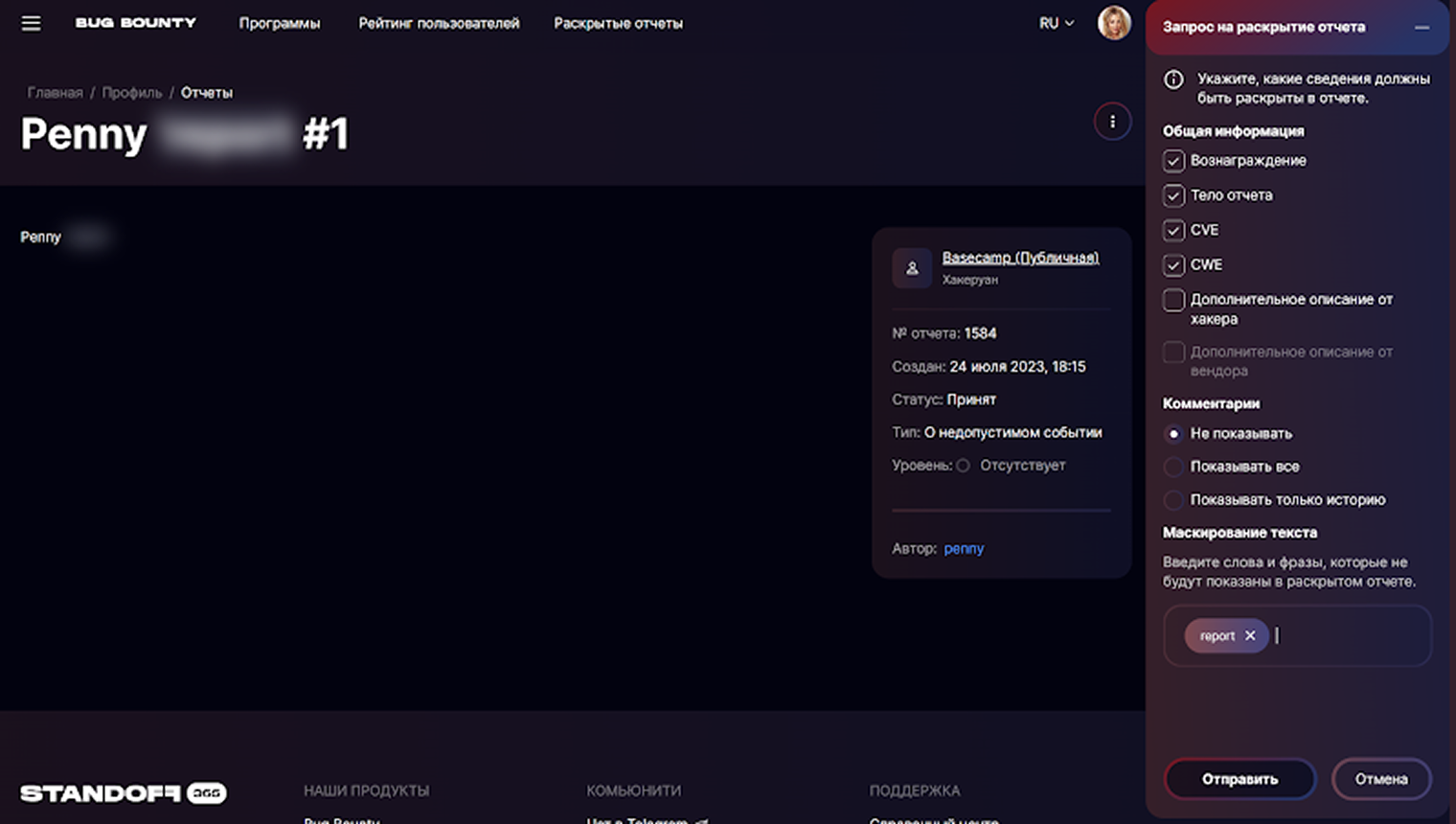

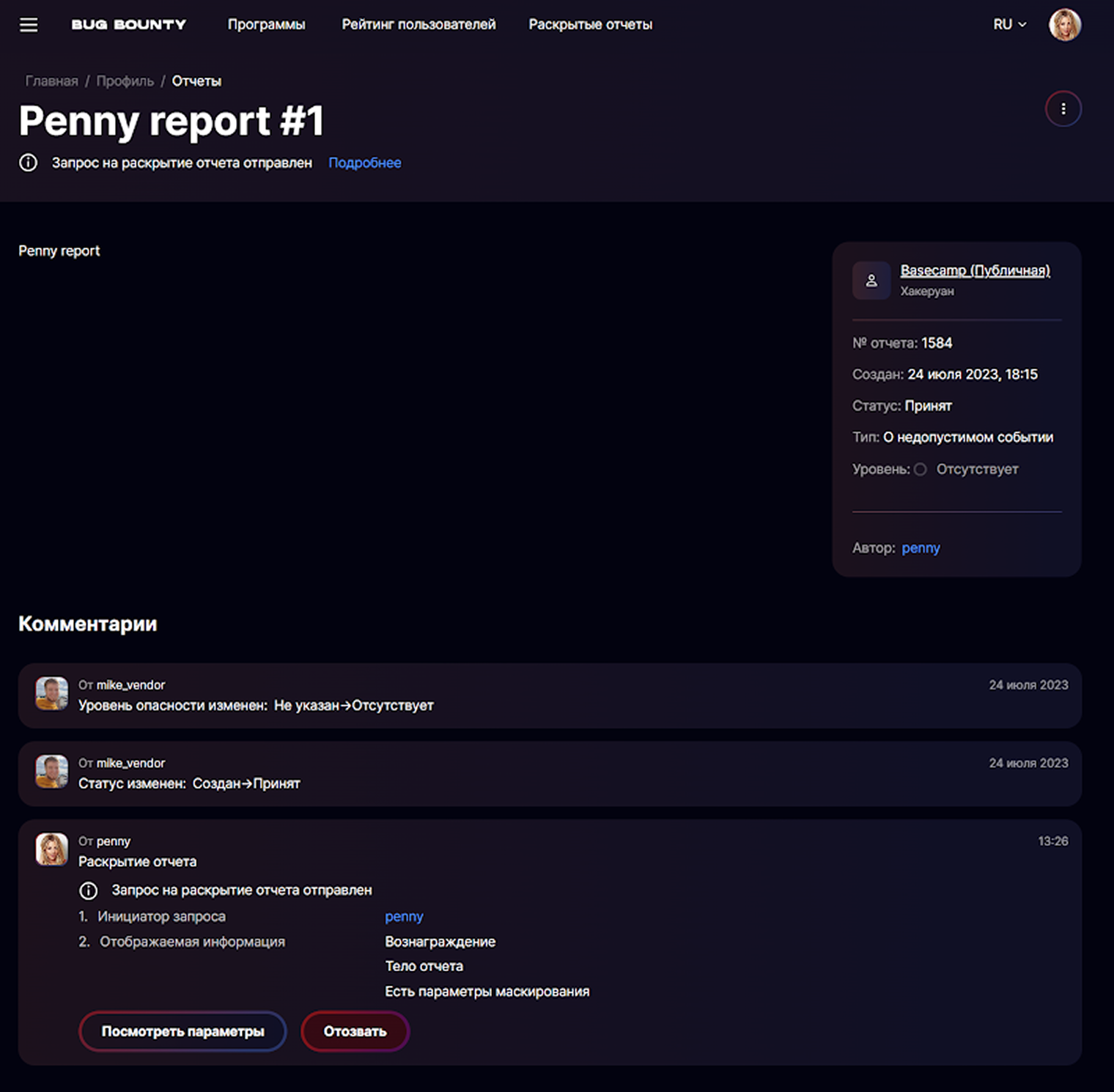

Как правило, раскрывают те отчеты, уязвимости из которых были подтверждены и исправлены. Компания может раскрыть отчет полностью — включая его описание, размер выплаты и комментарии, а может скрыть определенные части, чтобы не нарушать собственные внутренние правила. Для того чтобы запросить раскрытие отчета, нужно нажать кнопку Запросить раскрытие отчета и выбрать, какие именно его части должны быть опубликованы.

Как правило, раскрывают те отчеты, уязвимости из которых были подтверждены и исправлены. Компания может раскрыть отчет полностью — включая его описание, размер выплаты и комментарии, а может скрыть определенные части, чтобы не нарушать собственные внутренние правила. Для того чтобы запросить раскрытие отчета, нужно нажать кнопку Запросить раскрытие отчета и выбрать, какие именно его части должны быть опубликованы.

После этого компания получит запрос и сможет подтвердить или отклонить его.

В случае если запрос был подтвержден, отчет появится на странице Раскрытые отчеты.

© 2026 Standoff Bug Bounty